IKARUS anti.virus Portal

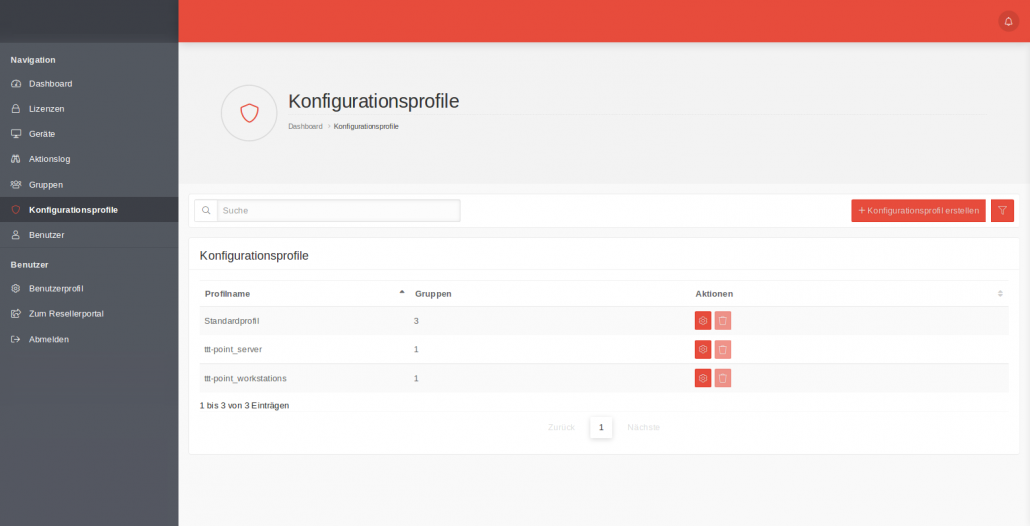

1 Übersicht der Konfigurationsprofile

In diesem Menü werden alle vorhanden Konfigurationsprofile angezeigt. Hier können Konfigurationsprofile bearbeitet, erstellt oder gelöscht werden.

Es können beliebig viele Konfigurationsprofile angelegt werden. Damit lassen sich verschiedene Bereiche, Standorte oder auch Abteilungen abbilden und unterscheiden.

2 Konfigurationsprofil erstellen

2.1 Profileinstellungen

| Beschriftung | Beschreibung |

|---|---|

| Name | frei wählbarer Name für das Konfigurationsprofil. |

| Auto Synchronisation | Ist die Checkbox „Auto-Synchronisation“ in den Profileinstellungen der Konfigurationsprofile ausgewählt, ist kein manuelles Ausrollen der Erstkonfiguration auf AV-Clients mehr notwendig. Werden Clients in andere Gruppen verschoben, sind die Konfigurationen wie bisher manuell zu pushen. |

| Besitzer | Firma , die auf das Profil Zugriff haben soll kann als Besitzer ausgewählt werden. Durch die Zuweisung des Besitzers auf eine Firma wird bestimmt, wer dieses Konfigurationsprofil nutzen kann. Wenn ein Konfigurationsprofil für einen Reseller erstellt wird, (an oberster Stelle in der Gruppenhierarchie), hat nur dieser Zugriff auf dieses Profil. Wird ein Profil für einen Kunden erstellt, so kann dieser Kunde und der Reseller auf das Profil zugreifen und Empfänger für Benachrichtigungen definieren.

|

2.2 MSI Konfiguration

| Beschriftung | Default | Beschreibung |

|---|---|---|

| E-Mail Schutz | on | Überprüft E-Mails auf Schadcode & Viren |

| Spamschutz | off | Überprüft E-Mails auf Spam |

| Automatische Updates | on | Automatische Prüfung und Installation von neuen Software- und Virendatenbank Updates |

| Update nach Installation | on | Einmaliges Virendatenbank- und Softwareupdate nach Installation |

| Autoscan | off | Durch diese Option kann ein automatischer Scan konfiguriert werden. |

| Täglicher Scan | off | Der Scan wird täglich durchgeführt |

| Wöchentlicher Scan | Wochentag | Der Scan wird einmal wöchentlich an diesem Tag durchgeführt |

| Monatlicher Scan | dd | Der Scan wird einmal monatlich an diesem Tag durchgeführt |

| Scanart | Auswahl | Es kann nur eine vorkonfigurierte Scanart definiert werden. |

| Schnelle Systemprüfung | prüft das Windows Installationsverzeichnis.

Die meisten Computerschädlinge auf einem Windows System befinden sich in diesem Verzeichnis.

|

|

| Systempartitionen | prüft das Laufwerk, bzw. die Partition, auf der sich das Betriebssystem befindet.

Damit werden sämtliche Archive, Verzeichnisse, Ordner und Dateien der Systempartition geprüft.

|

|

| Gesamter Computer | prüft alle Laufwerke des lokalen PCs, einschließlich eingesteckter USB Laufwerke. | |

| Scan Uhrzeit | 17:00 | Zeitpunkt zu dem der Scan durchgeführt werden soll (17:00 Uhr wenn nichts angegeben) |

| Proxy IP-Adresse | ||

| Proxy Port | Die Portnummer muss zwischen 1 und 65535 liegen. | |

| Proxy Athentifizierung | Wenn aktiviert, werden beim Download der MSI Benutzername und Passwort abgefragt. |

- Wegfall der Option, den Systemschutz in der Konfigurationsdatei zu deaktivieren

Übernehmen der Einstellungen mit Speichern

2.3 Exklusionen

Es lassen sich folgende Exklusionen konfigurieren:

| Typ | Parameter |

|---|---|

| Datei- & Ordnerexklusion | Datei- & Ordnerpfad z.b.: C:Beispielordner oder C:Beispielordnerexclusion_01.exe |

| Prozessexklusion | Prozessname z.B.: Exclusion.exe |

| Als Aktionen stehen zur Verfügung: | |

| Exklusionen hinzufügen | |

| Exklusionen importieren | Bitte beachten: Pro Zeile ist nur eine Exklusion erlaubt. Es können maximal 250 Exklusionen importiert werden. Enthält die Datei mehr Exklusionen wird sie nach 250 Einträgen abgeschnitten. |

| Exklusionen exportieren | Exportiert die bestehenden Exklusionen in eine txt-Datei. |

| Exklusion bearbeiten | |

| Löscht diese Exklusion | |

2.4 Clientkonfiguration

| Beschriftung | Default | Beschreibung |

|---|---|---|

| Systemschutz | ||

| System überwachen | on | Grundfunktionalität |

| Erkennung von PUA und PUP | on | Erkennung von Potentiell unerwünschten Programmen |

| Systemüberwachung nach Neustart | on | Sollte die Systemüberwachung deaktiviert worden sein, wird sie beim nächsten Neustart automatisch wieder aktiviert |

| Standardeinstellungen für maximale Dateigröße verwenden | off | Übernimmt den Default-Wert (128 MB) |

| Maximale Dateigröße (in MB) | 128 | Dateien oberhalb dieser Größe werden nicht gescannt |

| Logging | ||

| Systemüberwachung im Hauptbericht mitprotokollieren | off | Ergebnisse der Systemüberwachung werden in C:Program FilesIKARUSanti.viruslogguardx.log gespeichert. |

| Berichte für Scans aktivieren | on | Legt Protokolle für Scans an |

| Alle Daten beim Scannen mitprotokollieren | off | Ausführlicher Scanbericht |

| Berichte überschreiben | on | Bei Aktivierung wird nicht mehr bei jedem Scan der alte Bericht überschrieben sondern ergänzt. |

| Extras | ||

| Proxy-Server verwenden | off | Verwendet einen Proxy-Server für Updates |

| Systemproxy verwenden | off | Verwendet den Standard-Proxy-Server |

| Proxyserver-Adresse | Manuelle Proxyserver-Adresse | |

| Proxyserver-Port | ||

| Proxyserver-Login | off | Benutzername und Passwort werden erst beim Übertragen der Konfiguration angegeben. Im IKARUS AV-Portal selbst werden keine Passwörter gespeichert. |

| Passwort setzen | off | Das Passwort wird erst beim Übertragen der Konfiguration eingegeben. Im IKARUS AV-Portal selbst werden keine Passwörter gespeichert. Wir empfehlen, dass die Passwörter in einem Passwortspeicher gespeichert werden, da ohne Passwort ein Zugriff nicht möglich ist. |

| Admin Passwort | Das Passwort wird verschlüsselt gespeichert | |

FastDiff aktivieren |

off | Echtzeit Updates für Virenpattern |

| An Reseller Preview teilnehmen | off | Zum vorab testen der neuesten Programmfeatures. Nur bei Lizenzen für verifizierte Reseller möglich. |

2.5 Benachrichtigungseinstellungen

Benachrichtigungen werden nur für Geräte verschickt, die über ihre Gruppenzugehörigkeit mit diesem Konfigurationsprofil verknüpft sind.

Benachrichtigungseinstellungen

| Beschriftung | Default | Beschreibung |

|---|---|---|

| Veraltet nach | 28 | Anzahl der Tage ab der ein Gerät als veraltet gemeldet werden soll. Der Wert muss eine Ganzzahl sein! |

| Zeitpunkt der Prüfung | 8 Uhr | Zeitpunkt an dem der Status ‚Veraltet‘ geprüft wird. |

| Empfängereinstellungen | ||

| Beschriftung | Parameter | Beschreibung |

| Empfänger | Auswahl oder Eingabe | Es kann ein bestehender Benutzer oder eine E-Mail Adresse für Benachrichtigungen hinterlegt werden. |

| Empfängerkonfiguration | ||

| Bedrohung gefunden | ||

| Sicherheitsstatus Client ungenügend | ||

| Client nicht aktuell | ||

| Aktionen | löscht die Benachrichtigungen für diesen Empfänger | |